织梦DEDECMS安全防护设置及漏洞修复

一、程序一定要从织梦官网下载,其他地方下载的不能保证安全。

二、下载后的程序在正常运行后,要删除下列文件夹(根据你的需要选择删除)。

member 会员文件夹整个删除

special 专题文件夹整个删除

install 安装文件夹整个删除

robots.txt 文件删除

删除 /templets/default 官方默认模板这个文件夹(在你自己有模板的情况下,如果没有,请勿删除)

删除PLUS文件夹除下列文件外的所有文件,保留下面几个文件。

/plus/img (文件夹)

/plus/count.php

/plus/diy.php

/plus/list.php

/plus/search.php

/plus/view.php

三、修改默认后台管理目录名称,安装时不要用默认的admin当管理员帐号及密码。

四、修复刚刚下载的织梦最新程序包里已知漏洞

打开 /include/dialog/select_soft_post.php 搜索

在它上面加入

打开 /dede/media_add.php 找到(dede是你网站管理后台目录名称)

在它上面加入

打开/dede/config.php

搜索

大约在67行,把它替换为

五、利用伪静态功能禁止以下目录运行php脚本

apache环境

iis环境

Nginx环境

这段配置代码一定要放在 location ~ .php(.*)$ 的前面才可以生效,配置完后记得重启Nginx生效。

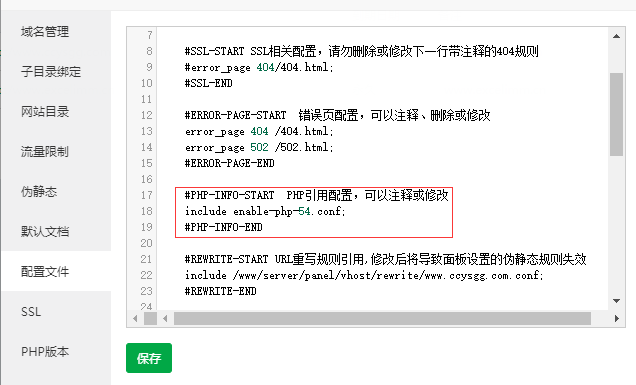

宝塔面板在配置文件里面。加在红框上面即可。如下图

给所有站加上的话。请打开下面路径,根据你的PHP版本找到相应的文件。我这里是5.4版本的。

在最上面添加上面代码,然后重启服务。亲测有效。

检测设置成功的方法,新建一个随意内容的php文件放到a|data|templets|uploads任意文件夹,如果访问出现4.3错误,说明设置正常。如果显示你刚才设置的内容,刚是失败。按步骤好好检测一下看看是不是设置错误。

六、网站上有一个爆网站后台的方法:就是访问/data/mysql_error_trace.inc或者/data/mysqli_error_trace.inc,分析里面的代码来爆网站后台。可在伪静态配置文件里加入下面代码即可,这是nginx下的配置文件,亲测有效,其他运行环境自行转换

这样,访问DATA的文件全都会提示404错误。亲测有效!

我们可以关闭这个生成这个文件

方法:

打开 /include/dedesql.class.php 找到

这几行删除就行了,如果你的 data 文件夹里面有 mysql_error_trace.inc 文件,记得删除它。

同理我们还可以设置禁止访问plus|templets|uploads等目录

1.本站主要是为了记录工作、学习中遇到的问题,可能由于本人技术有限,内容难免有纰漏,一切内容仅供参考。

2.本站部分内容来源互联网,如果有图片或者内容侵犯您的权益请联系我们删除!

3.本站所有原创作品,包括文字、资料、图片、网页格式,转载时请标注作者与来源。